Kā jūsu parole var uzlauzt

- 3410

- 442

- Noah Kiehn

Paroļu uzlaušana, neatkarīgi no parolēm no pasta, tiešsaistes bankas, Wi-Fi vai no kontiem un klasesbiedriem, nesen ir kļuvusi par izplatītu notikumu. Tas lielā mērā ir saistīts ar faktu, ka lietotāji neievēro pietiekami vienkāršus drošības noteikumus, veidojot, glabājot un izmantojot paroles. Bet tas nav vienīgais iemesls, kāpēc paroles var nokļūt nepareizajās rokās.

Šajā rakstā ir detalizēta informācija par to, kādas metodes var izmantot, lai uzlauztu lietotāju paroles un kāpēc jūs esat neaizsargāts pret šādiem uzbrukumiem. Un galu galā jūs atradīsit tiešsaistes pakalpojumu sarakstu, kas ļaus jums uzzināt, vai jūsu parole jau ir apdraudēta. Būs arī (jau) otrais raksts par tēmu, bet es iesaku sākt precīzi lasīt no pašreizējā pārskata, un tikai tad pāriet uz nākamo.

Atjauninājums: Šis materiāls ir gatavs -par paroļu drošību, kas apraksta, kā aizsargāt savus kontus un paroles uz tiem maksimāli.

Kādas metodes tiek izmantotas, lai uzlauztu paroles

Paroļu uzlaušanai tiek izmantots tik plašs dažādu paņēmienu komplekts. Gandrīz visi no tiem ir zināmi, un gandrīz jebkura konfidenciālas informācijas kompromitēšana tiek panākta, izmantojot atsevišķas metodes vai to kombinācijas.

Zveja

Visizplatītākais veids, kā šodien “LED” ir populāru pasta pakalpojumu un sociālo tīklu paroles, ir pikšķerēšana, un šī metode darbojas ļoti lielā daļā lietotāju.

Metodes būtība ir tāda, ka, kā, piemēram, jūs domājat, ka tā ir pazīstama vietne (tā pati Gmail, VK vai klasesbiedri), un viena vai otra iemesla dēļ jums tiek lūgts ievadīt savu lietotājvārdu un paroli (ievadīšanai, kaut ko apstiprina, par izmaiņām un t.Pūtīt.). Tūlīt pēc ieraksta parole ir uzbrucējiem.

Kā tas notiek: jūs varat saņemt vēstuli, domājams, no atbalsta dienesta, kurš ziņo par nepieciešamību ievadīt kontu, un saite tiek dota, kad vietne ir atvērta, precīzi kopējot oriģinālu. Iespēja ir iespējama, ja pēc nejaušas nevēlamas programmatūras instalēšanas datorā sistēmas iestatījumi mainās tādā veidā, ka tad, kad jums nepieciešama vajadzīgā vietnes adrese, jūs faktiski iekrītat piepildītā ar tieši tāpat kā pikšķerēšana vietnei.

Kā jau esmu atzīmējis, daudzi lietotāji to saskaras, un parasti tas ir saistīts ar neuzmanību:

- Saņemot vēstuli, kas vienā vai otrā formā aicina jūs ievadīt kontu vienā vai otrā vietnē, pievērsiet uzmanību tam, vai tā patiešām ir nosūtīta no šīs vietnes pasta adreses: Parasti tiek izmantotas līdzīgas adreses. Piemēram, tā vietā, lai atbalstī[email protected], varbūt atbalstī[email protected] vai kaut kas līdzīgs. Tomēr pareizā adrese ne vienmēr garantē, ka viss ir kārtībā.

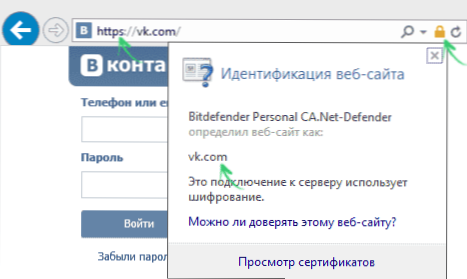

- Pirms paroles ievadīšanas jebkur, uzmanīgi apskatiet pārlūka adreses joslu. Pirmkārt, tur būtu jānorāda vietne, kurā vēlaties tur doties. Tomēr ļaunprātīgas programmatūras gadījumā datorā ar to nepietiek. Jums jāpievērš uzmanība arī savienojuma šifrēšanai, ko var noteikt, izmantojot HTTPS protokolu, nevis HTTP un adreses rindā “slēdzenes” attēlu, nospiežot uz kuru, jūs varat pārliecināties ka jūs atrodaties šajā vietnē. Gandrīz visi nopietnie resursi, kuriem nepieciešama ienākšana, izmanto šifrēšanu.

Starp citu, šeit es atzīmēju, ka gan pikšķerēšanas uzbrukumi, gan paroļu metodes (aprakstītas zemāk) šodien nenozīmē rūpīgu vienas personas drūmo darbu (t.E. Viņam nav jāievada miljons paroļu manuāli) - to visu veic īpašas programmas, ātri un lielos apjomos, un pēc tam ziņo par uzbrucēja panākumiem. Turklāt šīs programmas var darboties nevis hakera datorā, bet gan slepeni jūsu un tūkstošiem citu lietotāju, kas reizēm palielina hakeru efektivitāti.

Paroļu izvēle

Uzbrukumi, izmantojot paroles (brutāls spēks, bruto spēks krievu valodā), ir arī diezgan izplatīti. Ja pirms dažiem gadiem lielākā daļa šo uzbrukumu patiešām bija visu noteiktu rakstzīmju kopas kombināciju pārspīlēšana, lai izveidotu noteikta garuma paroles, tad šobrīd viss ir nedaudz vienkāršāks (hakeriem).

Miljonu paroļu analīze, kas plūst pēdējos gados.

Ko tas nozīmē? Vispārējā gadījumā fakts, ka hakerim nav jāsakārto neskaitāmas miljoniem kombināciju: 10–15 miljonu paroļu bāze (aptuvenais numurs, bet tuvu patiesībai) un aizstājot tikai šīs kombinācijas, tas var uzlauzt Gandrīz puse no kontiem jebkurā vietnē.

Mērķtiecīga uzbrukuma gadījumā konkrētam kontam papildus datu bāzei var izmantot vienkāršu pārspēli, un mūsdienu programmatūra ļauj to izdarīt salīdzinoši ātri: 8 rakstzīmju paroli var uzlauzt dažu dienu laikā (un un un Ja šie simboli ir vārda un datumu datums vai kombinācija, kas nav nekas neparasts - minūtēs).

Piezīme: Ja jūs izmantojat to pašu paroli dažādām vietnēm un pakalpojumiem, tad, tiklīdz jūsu parole un atbilstošā e -pasta adrese tiks apdraudēta jebkurā no tām, simtiem citu vietņu tiks pārbaudīta īpaša pieteikšanās kombinācija un paroles tiks pārbaudītas simtiem citu vietņu kombinācijai. Piemēram, tūlīt pēc vairāku miljonu paroļu noplūdes Gmail un Yandex pagājušā gada beigās, kontu izcelsmes hakeru vilnis, tvaiks, kaujas slaucīja vilni.Net un Uplay (es domāju, ka daudzi citi, tikai norādītie spēļu pakalpojumi man ir daudzkārt adresēti).

Uzlikšanas vietnes un hash paroļu saņemšana

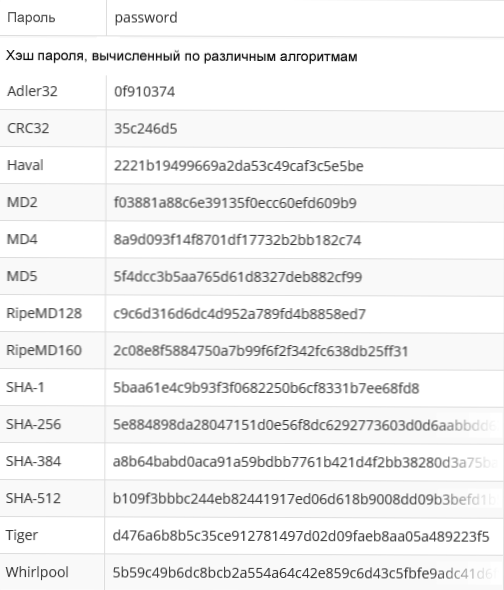

Nopietnākās vietnes neuzglabā jūsu paroli tādā formā, kādā jūs to zināt. Tikai hash tiek saglabāts datu bāzē - neatgriezeniskas funkcijas izmantošanas rezultāts (tas ir, no šī rezultāta jūs vairs nevarat saņemt paroli) uz paroli. Pie jūsu ieejas vietnē hash tiek aprēķināts atkārtoti, un, ja tā sakrīt ar to, kas tiek saglabāts datu bāzē, jūs pareizi ievadījāt paroli.

Tā kā tas ir viegli uzminēt, tas ir Heshi, nevis pašas paroles, tikai drošības nolūkos - tā, ka ar potenciālu uzlaušanu un datu bāzes saņemšanu uzbrucējs viņš nevarēja izmantot informāciju un uzzināt paroles.

Tomēr diezgan bieži viņš to var izdarīt:

- Lai aprēķinātu hash, lielākoties tiek izmantoti daži algoritmi - zināmi un kopīgi (T.E. Visi tos var izmantot).

- Bāzēm ar miljoniem paroļu (no punkta par krūšutēlu) uzbrucējam ir arī piekļuve šo paroļu hashai, kas aprēķināta visiem pieejamajiem algoritmiem.

- Salīdzinot informāciju no saņemtās datu bāzes un hashi paroles no jūsu pašu datu bāzes, varat noteikt, kurš algoritms tiek izmantots, un uzzināt reālās paroles daļai datu bāzē, izmantojot vienkāršu salīdzinājumu (visiem, kas nav atkarīgs). Un izpildes līdzekļi palīdzēs jums uzzināt pārējās unikālās, bet īsās paroles.

Kā redzat, dažādu pakalpojumu mārketinga paziņojumi, kurus viņi neuzglabā jūsu paroles savā vietnē, ne vienmēr aizsargā jūs no tās noplūdes.

Spiegprogrammatūras programmas (spiegprogrammatūra)

Spiegprogrammatūras vai spiegu programmas - plašs ļaunprātīgas programmatūras klāsts, kas slepeni instalēts datorā (arī spiegu funkcijas var iekļaut kādā nepieciešamā programmatūrā) un informācijas kolekcija par lietotāju.

Cita starpā, piemēram, var izmantot (un izmantot), lai iegūtu (un izmantotu), lai iegūtu lietotāja paroles, var izmantot (un izmantot), lai iegūtu lietotāja paroles, var izmantot (un izmantot), lai iegūtu lietotāja paroles, var izmantot (un izmantot), lai iegūtu lietotāja paroles, var izmantot (un izmantot), lai iegūtu lietotāja paroles, var izmantot (un tos ”.

Sociālā inženierija un paroles atjaunošanas jautājumi

Kā stāsta Wikipedia, sociālā inženierija ir piekļuves metode informācijai, kuras pamatā ir cilvēku psiholoģijas īpašības (tas ietver iepriekš minēto pikšķerēšanu). Internetā jūs varat atrast daudzus sociālās inženierijas izmantošanas piemērus (iesaku meklēt un lasīt - tas ir interesanti), no kuriem daži izbrīnās ar savu žēlastību. Kopumā metode ir atkarīga no tā, ka gandrīz jebkuru informāciju, kas nepieciešama piekļuvei konfidenciālai informācijai, var iegūt, izmantojot cilvēku vājās vietas.

Un es sniegšu tikai vienkāršu un ne īpaši elegantu mājsaimniecības piemēru, kas saistīts ar parolēm. Kā jūs zināt, daudzās vietnēs, lai atjaunotu paroli, ir pietiekami, lai iepazīstinātu ar atbildi uz kontroles jautājumu: kuru skolu jūs izpētījāt, mātes pirmslaulības vārdu, mājdzīvnieka segvārdu ... pat ja jūs vairs neesat ievietojis Šī informācija atvērtā piekļuvē sociālajos tīklos, kā jūs domājat, ir grūti, neatkarīgi no tā, vai ar to pašu sociālo tīklu palīdzību ir pazīstams ar jums vai speciāli pazīstams, neuzkrītoši iegūstiet šādu informāciju?

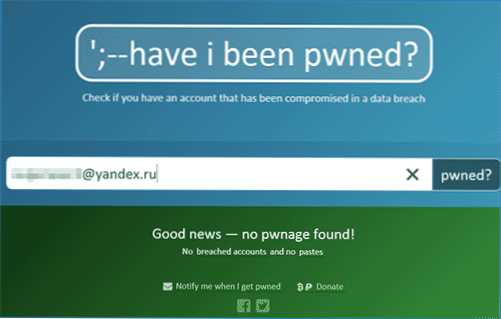

Kā uzzināt, ka jūsu parole ir uzlauzta

Nu, raksta beigās vairāki pakalpojumi, kas ļauj jums noskaidrot, vai jūsu parole ir uzlauzta, saskaņojot jūsu e -pasta adresi vai lietotāja vārdu ar paroļu datu bāzēm, kurām ir piekļuvis hakeri. (Esmu mazliet pārsteigts, ka starp tām ir pārāk ievērojams datu bāzu procents no krievu -runājošajiem pakalpojumiem).

- https: // uveibeenpwneded.Com/

- https: // breedalarm.Com/

- https: // pwnedlist.Com/vaicājums

Atrasts savu kontu slaveno hakeru sarakstā? Ir jēga mainīt paroli, bet sīkāk par drošām praksēm saistībā ar kontu parolēm es rakstīšu tuvākajās dienās.