Jūsu faili tika šifrēti - ko darīt?

- 4487

- 1172

- Irvin Toy

Viena no problemātiskākajām kaitīgajām programmām šodien ir Trojas vai vīrusa šifrēšana failu šifrēšana lietotāja diskā. Dažus no šiem failiem var atšifrēt, bet citi vēl nav. Rokasgrāmatā tiek parādīti iespējamie darbību algoritmi abās situācijās, veidi, kā noteikt konkrēto šifrēšanas veidu ne vairāk izpirkuma maksas un ID izpirkuma programmatūras pakalpojumos, kā arī īsu pārskatu par programmu aizsardzībai pret sarežģītiem vīrusiem (ransomware).

Ir vairākas šādu vīrusu vai trīsstūrainu pārvadātāju (un jaunas, kas pastāvīgi parādās) modifikācijas Šifrēts ar izmaiņām paplašināšanā un oriģinālo failu noņemšanā, tad README failā jūs saņemat ziņojumu.txt, ka visi jūsu faili ir šifrēti, un to atšifrēšanai jums jānosūta uzbrucējam noteikta summa. Piezīme: Windows 10 rudens veidotāju atjauninājumā bija iebūvēta aizsardzība pret siphesis vīrusiem.

Ko darīt, ja visi svarīgi dati ir šifrēti

Iesācējiem ir vispārīga informācija par svarīgu failu šifrēšanu datorā. Ja svarīgi dati datorā tika šifrēti, vispirms jums nevajadzētu paniku.

Ja jums ir šāda iespēja, no datora diska, uz kura parādījās burvju vīruss (ransomware), kopējiet kaut kur ārējā diskdzinī (zibatmiņas disks) faila piemērs ar tekstuālu pieprasījumu uzbrucējam dekodēšanai, kā arī kopija, kā arī kopija, kā arī kopija Šifrēts fails un pēc tam pēc iespējām izslēdziet datoru, lai vīruss nevarētu turpināt datu šifrēšanu un pārējās darbības veikt citā datorā.

Nākamais solis ir noskaidrot, kāds tieši vīrusa tips ir šifrējis jūsu datus, izmantojot pieejamos šifrētos failus: dažiem no tiem ir dekodētāji (daži es šeit norādīšu, daži ir norādīti tuvāk raksta beigām) Daži - vēl nav. Bet pat šajā gadījumā jūs varat nosūtīt šifrētu failu piemērus pretvīrusu laboratorijām (Kaspersky, DR. Tīmeklis), lai studētu.

Kā uzzināt? To var izdarīt, izmantojot Google, atrodot diskusijas vai šifrēšanas veidu, lai paplašinātu failu. Sākumā sāka parādīties arī pakalpojumi, lai noteiktu izpirkuma programmatūras veidu.

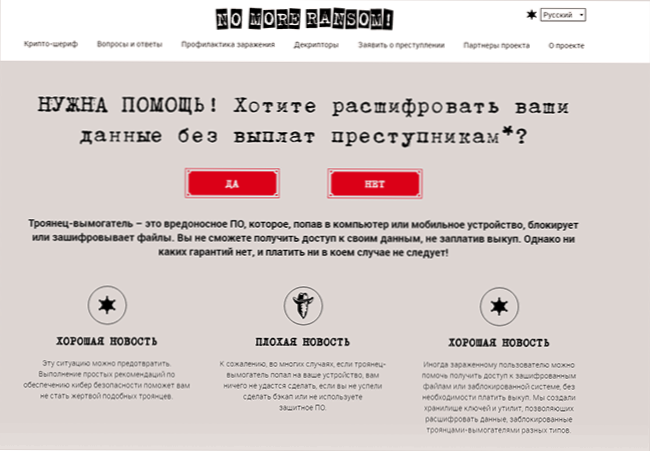

Vairs nav izpirkuma

Neviena izpirkuma maksa nav aktīvi izstrādāts resurss, ko atbalsta drošības izstrādātāji un kas ir pieejami versijā krievu valodā, kuras mērķis ir apkarot vīrusus ar šifrācijām (Trojans -Robbers).

Ar veiksmi vairāk izpirkuma maksas nevar palīdzēt atšifrēt jūsu dokumentus, datu bāzes, fotoattēlus un citu informāciju, lejupielādēt nepieciešamās dekodēšanas programmas, kā arī iegūt informāciju, kas nākotnē palīdzēs izvairīties no šādiem draudiem.

Vairs neveicot izpirkuma maksu, varat mēģināt atšifrēt savus failus un noteikt šķidruma vīrusa veidu šādi:

- Pakalpojuma galvenajā lapā noklikšķiniet uz "Jā" https: // www.Nomaleansomāts.Org/ru/indekss.Html

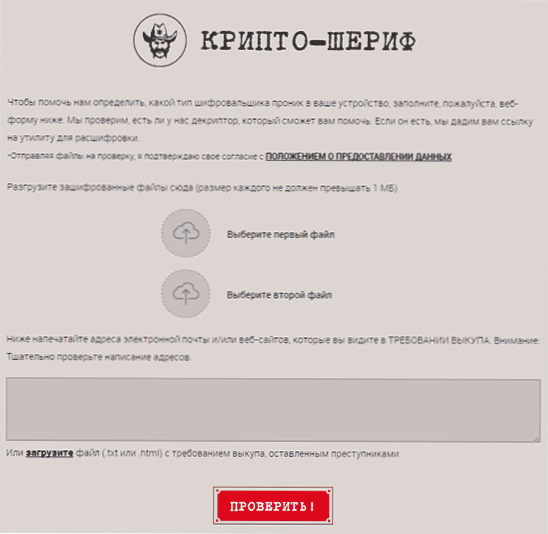

- Tiks atvērta lapa “Kripto-sheep”, kur jūs varat lejupielādēt šifrētu failu piemērus, kuru izmērs nav lielāks par 1 MB (es iesaku lejupielādēt bezkonfidentiem), kā arī norādīt e-pasta adreses vai vietnes, kurām krāpniekiem nepieciešami nepieciešami krāpnieki pirkums (vai augšupielādējiet README failu.txt ar pieprasījumu).

- Noklikšķiniet uz pogas "Pārbaudiet" un gaidiet čeka un tās rezultāta pabeigšanu.

Turklāt vietnē ir pieejamas noderīgas sadaļas:

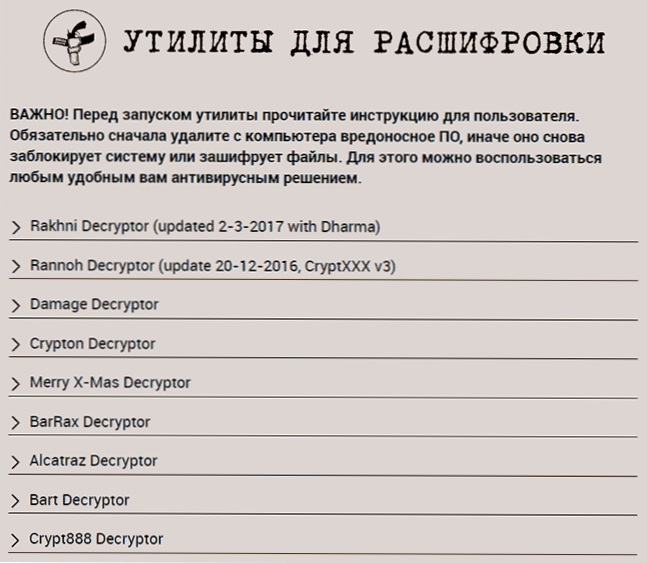

- Decori ir gandrīz visi komunālie pakalpojumi, kas pastāv pašreizējā laikā, lai atšifrētu failus šifrētus vīrusus.

- Infekcijas profilakse - informācija, kas galvenokārt paredzēta iesācēju lietotājiem, kas nākotnē var palīdzēt izvairīties no infekcijas.

- Jautājumi un atbildes - informācija tiem, kas vēlas labāk izprast šifrēšanas vīrusu un darbību darbu gadījumos, kad jūs saskaraties ar faktu, ka datora faili tika šifrēti.

Mūsdienās, iespējams, nav visatbilstošākais un noderīgākais un noderīgākais resurss, kas saistīts ar krievu valodas lietotāja failu atšifrēšanu, es iesaku.

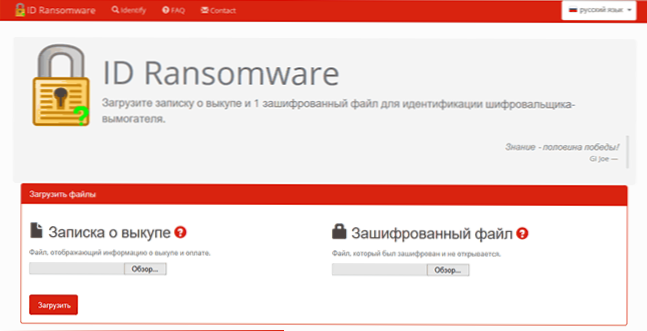

ID Ransomware

Vēl viens šāds pakalpojums ir https: // id -ransomware.Ļaundaris.Com/(patiesi, es nezinu, cik labi tas darbojas vīrusa krievu valodas variantos, bet ir vērts izmēģināt, barot pakalpojumu šifrēta faila un teksta faila piemēru, kas pieprasa pirkumu).

Pēc šifrēšanas veida noteikšanas, ja jums tas izdevās, mēģiniet atrast utilītu šīs opcijas atšifrēšanai pēc tādām prasībām. Šādus komunālos pakalpojumus ir bezmaksas, un to ražo pretvīrusu izstrādātāji, piemēram, vairākas šādas komunālie pakalpojumi var atrast Kaspersky https: // Atbalsta vietnē.Kasperskis.RU/vīrusi/komunālie pakalpojumi (citi komunālie pakalpojumi ir tuvāk raksta beigām). Un, kā jau minēts, nevilcinieties sazināties ar pretvīrusu izstrādātājiem viņu forumos vai uz atbalsta pakalpojumu pa pastu.

Diemžēl tas viss ne vienmēr palīdz un ne vienmēr ir darba failu dekodētāji. Šajā gadījumā skripti ir atšķirīgi: daudzi algas uzbrucēji, mudinot viņus turpināt šo darbību. Dažiem lietotājiem programmas palīdz atjaunot datus datorā (tā kā vīruss, šifrēta faila veidošana Deleys par regulāru svarīgu failu, kuru teorētiski var atjaunot).

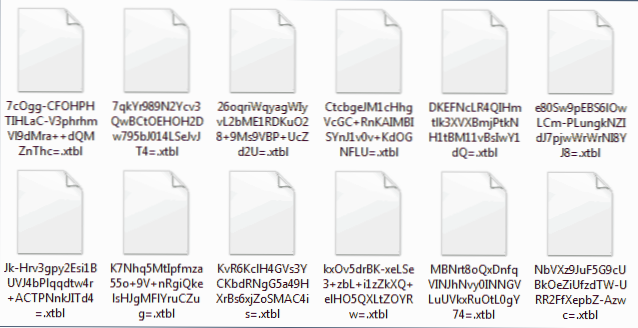

Datoru faili ir šifrēti XTBL

Viena no pēdējām monitora vīrusa opcijām šifrē failus, aizstājot tos ar failiem ar paplašinājumu .XTBL un nosaukums, kas sastāv no nejauša rakstzīmju kopas.

Tajā pašā laikā datorā tiek ievietots teksta fails.txt ar aptuveni šādu saturu: "Jūsu faili tika šifrēti. Lai tos atšifrētu, jums jānosūta kods uz e -pasta adresi [email protected], [email protected] vai [email protected]ācija. Tālāk jūs saņemsiet visas nepieciešamās instrukcijas. Mēģinājumi atšifrēt failus patstāvīgi izraisīs neatsaucamu informācijas zaudēšanu ”(pasta un teksta adrese var atšķirties).

Diemžēl veids, kā atšifrēt .XTBL pašlaik nav (tiklīdz tas parādīsies, instrukcija tiks atjaunināta). Daži lietotāji, kuriem ir patiešām svarīga informācija par datora ziņojumu pretvīrusu forumos, ka viņi vīrusa autoriem nosūtīja 5000 rubļu vai citu nepieciešamo summu un saņēma dekodētāju, taču tas ir ļoti riskanti: jūs nevarat neko iegūt.

Ko darīt, ja faili tika šifrēti .Xtbl? Mani ieteikumi izskatās šādi (bet tie atšķiras no tiem, kas atrodas daudzās citās tematiskajās vietnēs, kur, piemēram, viņi iesaka nekavējoties izslēgt datoru no tīkla vai neizdzēst vīrusu. Manuprāt, tas ir lieki, un apstākļu kombinācijā tas var būt pat kaitīgs, bet jūs nolemjat.):

- Ja jūs zināt, kā pārtraukt šifrēšanas procesu, noņemot attiecīgos uzdevumus uzdevumu dozatorā, izslēdzot datoru no interneta (tas var būt nepieciešams šifrēšanas nosacījums)

- Atcerieties vai pierakstiet kodu, kuru uzbrucēji pieprasa nosūtīt uz e -pasta adresi (tikai uz datora teksta failu, tikai gadījumā, lai tas arī neizrādītos šifrēts).

- Izmantojot MalwareBytes Antimalware, Kaspersky Internet Security izmēģinājuma versiju vai DR.Web izārstēt to izdzēst vīrusu, šifrējot failus (visi šie rīki tiek galā ar šo aku). Es iesaku jums veikt pagriezienus, izmantojot pirmo un otro produktu no saraksta (tomēr, ja jums ir instalēts pretvīruss, otrā “no augšas” instalēšana ir nevēlama, jo tas var radīt problēmas datorā.)

- Gaidiet dekodētāju no jebkura pretvīrusu uzņēmuma. Priekšplānā šeit Kaspersky Lab.

- Varat arī nosūtīt šifrēta faila un nepieciešamo kodu piemēru [email protected]ācija, Ja jums ir tāda paša faila kopija nešifrētā formā, nosūtiet to arī. Teorētiski tas var paātrināt dekodētāja izskatu.

Ko nevajadzētu darīt:

- Pārdēvēt šifrētus failus, nomainīt paplašinājumu un izdzēst tos, ja tie ir svarīgi.

Tas, iespējams, ir viss, ko es varu teikt par šifrētiem failiem ar paplašināšanu .XTBL noteiktā laikā.

Faili ir šifrēti labāk_call_saul

No pēdējiem šifra vīrusiem - labāk zvaniet Saulam (Trojas-ransom.Win32.Ēnojums), iestatot paplašināšanu .Labāks_call_sauls šifrētiem failiem. Kā atšifrēt šādus failus vēl nav skaidrs. Tie lietotāji, kas ir saistīti ar Kaspersky laboratoriju un DR.Web saņēma informāciju, kuru pagaidām nevarat to izdarīt (bet joprojām mēģiniet to nosūtīt - vairāk izstrādātāju šifrētu failu paraugu = visticamāk, ka metode).

Ja izrādās, ka esat atradis atšifrēšanas metodi (t.E. Viņš kaut kur tika izlikts, bet es nesekoju), lūdzu, dalieties ar informāciju komentāros.

Trojas ransoma.Win32.Aura un Trojas-ransoma.Win32.Rakhni

Nākamais Trojans, šifrējot failus un iestatot tos paplašinājumus no šī saraksta:

- .Aizslēgts

- .Kriptogrāfija

- .Krakens

- .AES256 (ne vienmēr šis Trojans, ir arī citi, kas izveido to pašu pagarinājumu).

- .CodecSu@gmail_com

- .Iežogot

- .Oshit

- Un citi.

Lai atšifrētu failus pēc šo vīrusu darbības, Kaspersky vietnē ir bezmaksas Rakhnidecryptor utilīta, kas pieejama oficiālajā lapā http: // atbalsts.Kasperskis.ru/vīrusi/dezinfekcija/10556.

Ir arī sīki izstrādāti norādījumi par šīs utilītas izmantošanu, parādot, kā atjaunot šifrētos failus, no kuriem es tikai gadījumā, ja pēc veiksmīgas dekodēšanas es noņemtu vienumu “Dzēst šifrētus failus” (lai gan, es domāju, ka viss būs kārtībā iestatītā opcija).

Ja jums ir DR pretvīrusu licence.Web Jūs varat izmantot bezmaksas atšifrēšanu no šī uzņēmuma vietnē http: // Atbalsta lapā.Drweb.Com/new/free_unlocker/

Vēl viena Sipper vīrusa iespējas

Retāk tiek atrasti arī šādi trojāni, šifrējot failus un prasot naudu dekodēšanai. Saskaņā ar šīm saitēm ir ne tikai utilītas, lai atgrieztu failus, bet arī pazīmju apraksts, kas palīdzēs noteikt, ka jums ir šis vīruss. Lai arī kopumā optimālais ceļš: Kaspersky pretvīrusu izmantošana, skenējiet sistēmu, uzziniet Trojas nosaukumu, klasificējot šo uzņēmumu, un pēc tam meklējiet lietderību pēc šī nosaukuma.

- Trojas ransoma.Win32.Rektors - bezmaksas taisnstūrizēšanas lietderība dekodēšanai un lietošanai ir pieejama šeit: http: // atbalsts.Kasperskis.ru/vīrusi/dezinfekcija/4264

- Trojas ransoma.Win32.Xorist ir līdzīgs Trojas zirgu, kas loga parādīšana ar pieprasījumu nosūtīt apmaksātu īsziņu vai sazināties ar e -pasti, lai saņemtu instrukcijas par atšifrēšanu. Norādījumi par šifrētu failu un Xoristdecryptor utilītas atjaunošanas atjaunošanu ir http: // Atbalsta lapā.Kasperskis.ru/vīrusi/dezinfekcija/2911

- Trojas ransoma.Win32.Rannoh, Trojan-Ransom.Win32.Niknums - Rannochdecryptor utility http: // atbalsts.Kasperskis.ru/vīrusi/dezinfekcija/8547

- Trajans.Kodētājs.858 (XTBL), Trojans.Kodētājs.741 un citi ar tādu pašu vārdu (meklējot antivīrusu DR.Web vai izārstēt tā) un dažādi skaitļi - mēģiniet meklēt internetā ar nosaukumu Trojans. Dažiem no tiem ir Dr.Web, arī tad, ja jūs nevarējāt atrast lietderību, bet ir DR licence.Web, jūs varat izmantot oficiālo lapu http: // atbalstu.Drweb.Com/new/free_unlocker/

- CryptoLocker - lai atšifrētu failus pēc darba kriptolokera, varat izmantot vietni http: // atšifrēt.com - pēc faila piemēra nosūtīšanas jūs saņemsit atslēgu un utilītu, lai atjaunotu failus.

- Vietnē https: // bitbucket.Org/jadacyrus/ransomwarereramovalkit/Lejupielādē piekļuves ransomware noņemšanas komplektu - liels arhīvs ar informāciju par dažāda veida šifrēšanu un atšifrēšanas komunālajiem pakalpojumiem (angļu valodā)

Nu, no jaunākajām ziņām - Kaspersky laboratorija kopā ar likumsargiem no Nīderlandes izstrādāja Ransomware Decryptor (http: // noransom.Kasperskis.Com) atšifrēt failus pēc Coinvault, bet mūsu platuma grādos šī izspiešana vēl nav atrasta.

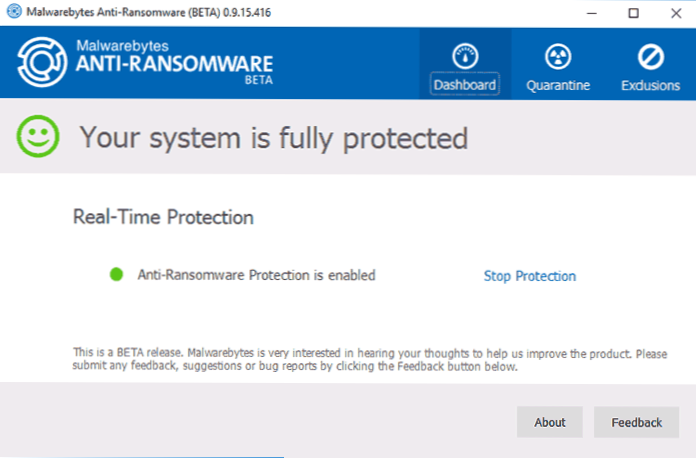

Aizsardzība pret šifrēšanas vīrusiem vai izpirkuma programmatūru

Tā kā izplatās izpirkuma programmatūra, daudzi pretvīrusu ražotāji un ļaunprātīgu programmu apkarošanas līdzekļi sāka rasties savus risinājumus, lai novērstu šifrēšanas darbu datorā, starp tiem var atšķirt:- Malwarebytes pret ransomware

- BitDefender anti-ransomware

- Winantiransom

Bet: šīs programmas nav paredzētas dekodēšanai, bet tikai tāpēc, lai novērstu svarīgu failu šifrēšanu datorā. Anyway, it seems to me that these functions should be implemented in antivirus products, otherwise a strange situation is obtained: the user needs to keep antivirus on the computer, a means of combating AdWare and Malware, and now also Anti-Ransomware utility, plus anti-izmantošana.

Starp citu, ja jūs pēkšņi izrādīsities, ka jums ir ko pievienot (jo man nav laika uzraudzīt, kas notiek ar atšifrēšanas metodēm), komentāros ziņojiet, šī informācija būs noderīga citiem lietotājiem, kuri ir saskārušies problēma.